技术原理深度解析

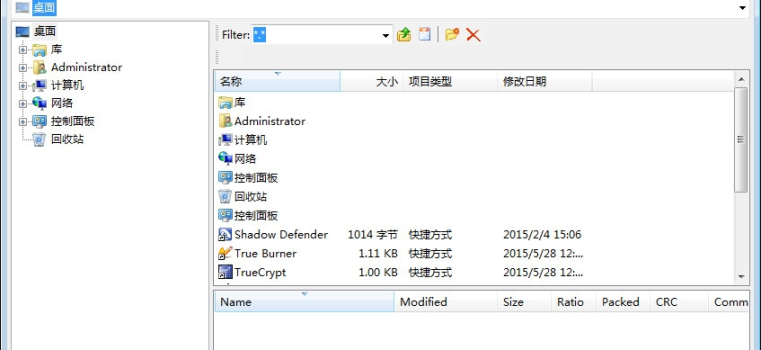

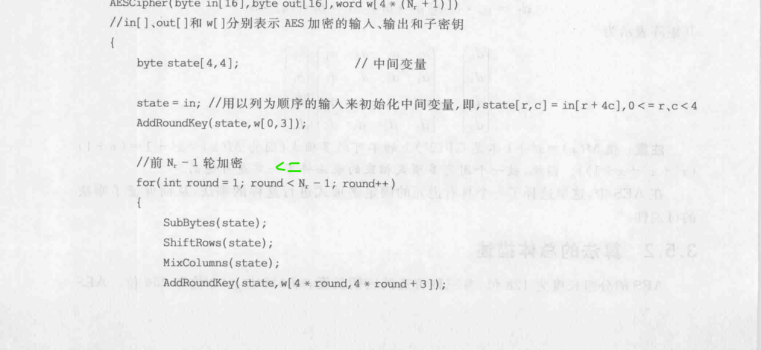

目前主流压缩算法(ZIP/RAR/7z)采用AES-256等强加密标准,理论上暴力破解成功率趋近于零,市面上的破解工具主要通过三种方式运作:

- 密码字典攻击:调用包含数百万常见密码的数据库进行匹配

- 掩码攻击:根据用户提供的密码特征(如已知位数、特定字符)缩小范围

- 分布式计算:利用GPU集群提升破解速度(但耗时仍以年为单位)

以某款知名工具Advanced Archive Password recovery为例,实测破解8位纯数字密码需12小时(RTX 4090显卡),而包含大小写字母+符号的12位密码,预计破解时间超过7万年。

![图片[1]-强制解压带密码的压缩文件,技术可行还是法律雷区?-趣考网](https://oss.xajjn.com/article/2025/04/28/17031111882.jpg)

技术参考数据

- 根据Verizon《2023数据泄露调查报告》,83%的密码泄露源于弱口令

- AES-256加密算法被NSA认证为”最高机密级”保护标准

- 约翰·霍普金斯大学研究显示,每秒尝试10亿次密码的情况下,破解12位随机密码需宇宙年龄的10^23倍

合法解决方案

遇到加密压缩包无法打开的情况,建议采取以下合法途径:

- 密码找回服务:使用LastPass等密码管理器内置的智能找回功能

- 云破解服务:部分正规平台提供硬件级密码恢复(需提供所有权证明)

- 元数据分析:通过GetDataBack等工具尝试提取未加密的文件头信息

- 联系文件提供方:最直接有效的合法解决途径

某企业法务案例:2022年某员工因使用破解软件解压客户加密文件,被法院判定侵犯商业秘密,赔偿金额达37万元。

强制解压的本质是密码学对抗,在现有技术框架下:

- 弱密码文件存在被破解可能,但强加密文件几乎不可逆

- 相关工具使用涉及《网络安全法》第27条和《刑法》第285条

- 技术从业者应坚守“合法授权原则”,优先考虑密码管理方案

值得关注的是,量子计算的发展可能在未来20年内动摇现有加密体系,但当前阶段,采用16位以上混合密码+二次验证仍是保护压缩文件的最佳实践,技术突破永远伴随着伦理责任,在追求效率的同时,更需守住法律与道德的底线。

© 版权声明

本文中引用的各种信息及资料(包括但不限于文字、数据、图表及超链接等)均来源于该信息及资料的相关主体(包括但不限于公司、媒体、协会等机构)的官方网站或公开发表的信息。部分内容参考包括:(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供参考使用,不准确地方联系删除处理!

THE END